Virus

Evolución de los troyanos en dispositivos móviles

Ya hemos comentado el boom de los troyanos en dispositivos móviles, y como han ido evolucionando para dejar de requerir la intervención del usuario para el cumplimiento de sus objetivos, seguimos analizando los troyanos más presentes en la red, como Android/TrojanSMS.Stealer.

Este troyano roba información del usuario, y es controlado de manera remota, simulando ser una aplicación bancaria. El objetivo de este troyano son los clientes de América Latina y España, además de ser independiente de los equipos de escritorio, permite al atacante espiar y controlar sus sistema.

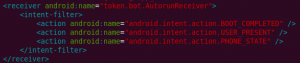

Dicha aplicación solicita vatios permisos del usuario para recopilar datos, como envío y recepción de mensajes de texto, conexión a internet, leer y modificar contenido de tarjeta de memoria y leer datos de usuario y teléfono. Como primera acción crea un servicio y tres Broadcast Receivers que utiliza para leer notificaciones del sistema, y abre un puerto a través del cual se comunica con el centro de control, de los Broadcast Receivers, uno se asocia a eventos del sistema y se crea bajo el nombre de “token.bot.AutorunReceiver” y se ejecuta al finalizar la carga del sistema, al detectar la presencia del usuario o cambiar el estado del dispositivo. El código se carga en cuanto el dispositivo entra en actividad.

Ahora, para recibir los mensajes de texto, hay otro disparador asociado, que no reenvía la información sino que busca capturar la información recibida desde el banco. Las instituciones afectadas por este programa cuentan con aplicaciones de banca por internet, por lo cual la información de su cuenta se encuentra en el dispositivo y es reunida para ser enviada al atacante.

Una de las características principales de este programa es su archivo de configuración, que permite que el atacante defina las direcciones URL de los servidores, como se envía la información y el prefijo asociado al banco, dicho archivo se encuentra oculto en la supuesta aplicación bancaria, y puede modificarse a voluntad de acuerdo a los objetvios requeridos::

Podemos observar que se está haciendo cada vez más énfasis entre los ciber criminales a atacar los dispositivos móviles, por lo tanto es importante contar con un buen sistema de protección, mantener un programa antivirus debidamente actualizado y tener precaución a la hora de proporcionar datos confidenciales.

Tagged amenazas informáticas, malware, proteger sistema contra virus, troyano, virus